關鍵詞

聯合國、信息洩露

最近,研究人員披露了一個安全漏洞,攻擊者利用這些漏洞,可以訪問10萬多條聯合國環境規劃署(UNEP)的私人員工記錄。

數據洩漏源於公開的Git目錄和憑據,這使攻擊者可以複製Git存儲庫並收集與10萬多名員工相關的大量個人身份信息(PII)。

Git目錄公開了WordPress DB和Git憑據

道德黑客與安全研究小組Sakura Samurai最近披漏了他們的漏洞發現,這使他們可以訪問10萬多條聯合國環境規劃署(UNEP)員工的私人數據。

與BleepingComputer共享的文件和截圖提供了關於這個安全漏洞的性質及其暴漏的所有細節。

Sakura Samurai的研究人員傑克遜·亨利,尼克·薩勒,約翰·傑克遜和奧布裡·科特爾在接觸過聯合國“脆弱性披露計劃”和“信息安全名人堂”後,著手尋找影響聯合國系統的任何安全漏洞。

然後,他們在與聯合國環境規劃署(UNEP)和聯合國國際勞工組織(ILO)相關的域名上發現了暴漏的Git目錄(. Git)和Git證書文件(. Git -credentials)。

研究人員能夠轉儲這些Git文件的內容,並使用git-dumper從* .ilo.org和* .unep.org域複製整個存儲庫。

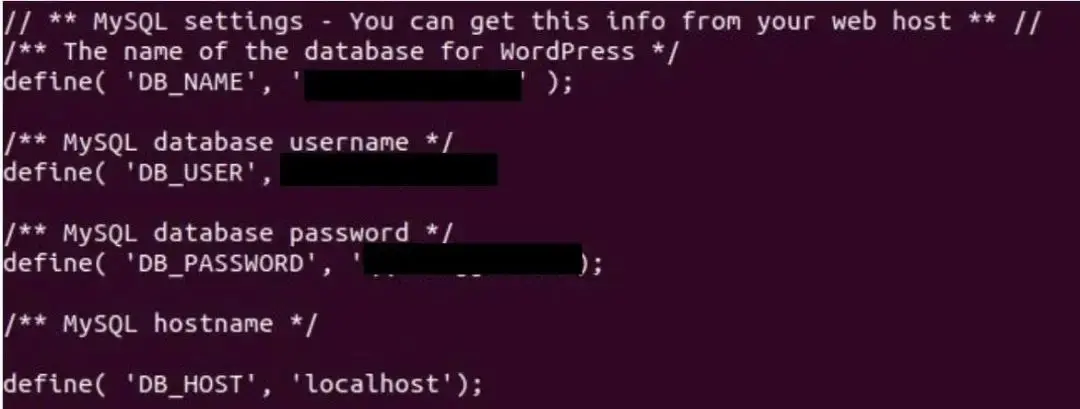

.git目錄的內容包含敏感文件,例如WordPress配置文件(wp-config.php),這些文件公開了管理員的數據庫憑據。

在聯合國網域的公開.git目錄中找到WordPress配置文件

同樣,作為數據洩漏的一部分,不同的PHP文件包含了與環境署和聯合國勞工組織其他在線系統相關的明文數據庫憑據。

此外,可公開訪問的.git-credentials文件使研究人員可以使用環境署的源代碼庫。

超過10萬名僱員的數據可能隨時被竊取

使用這些憑據,研究人員能夠從多個聯合國系統中竊取超過10萬名員工的私人信息。

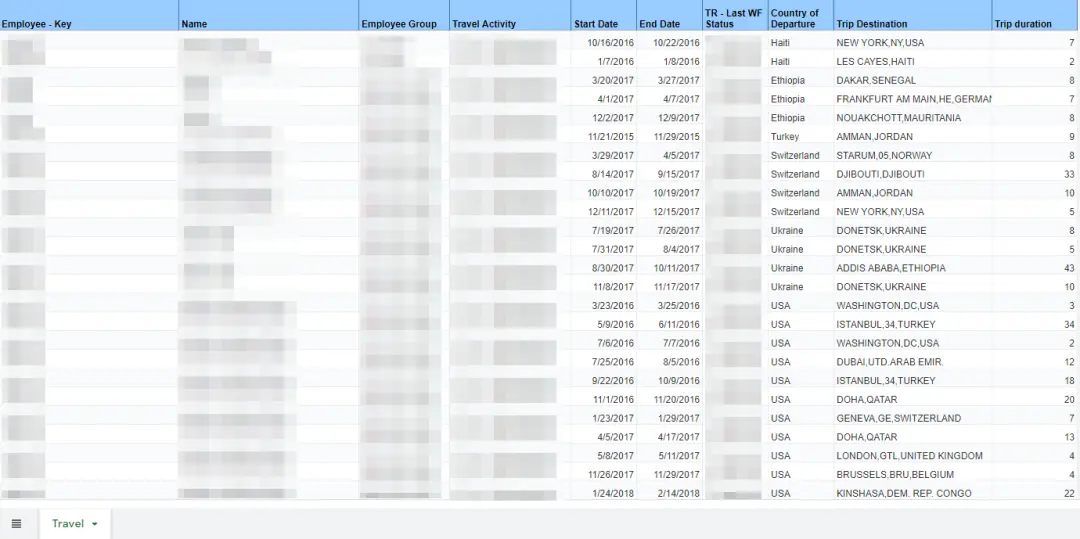

該小組獲得的數據集公開了聯合國工作人員的旅行歷史,每行數據集包含:僱員ID,姓名,僱員組,旅行理由,開始和結束日期,批準狀態,目的地和停留時間。

研究人員提供的聯合國員工旅行記錄(超過10萬條記錄)

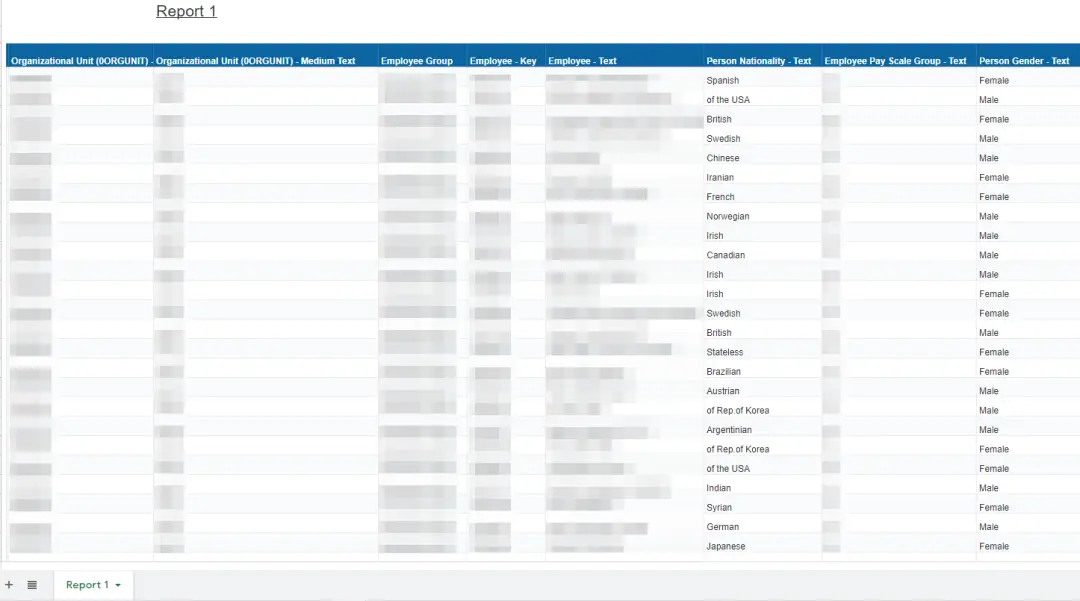

同樣,研究人員在分析過程中訪問的其他聯合國數據庫也公開了數千名員工的人力資源人口統計數據(國籍、性別、薪級),項目資金來源記錄,廣義員工記錄和就業評估報告。

編輯了7000多名聯合國僱員的人力資源統計數據

Sakura Samurai表示:

“當我們開始研究聯合國的網絡安全時,我們沒想到聯合國網站是如此脆弱。在幾個小時內,我們就得到了敏感數據,並發現了漏洞。總的來說,我們在不到24小時的時間裡獲得了所有這些數據。我們總共發現了7對額外的證書,這可能導致多個數據庫的未授權訪問。當能夠訪問通過私有項目中通過數據庫備份公開的PII,我們決定停止並報告此漏洞。”

攻擊者可能已經訪問過這些數據

研究人員與BleepingComputer分享了一系列電子郵件,表明他們最初於2021年1月4日私下向聯合國報告了該漏洞。

聯合國信息和通信技術辦公室(OICT)最初承認了他們的報告,但之後又回覆到:

“報告的漏洞並不屬於聯合國秘書處,而是屬於國際勞工組織(International Labour Organization)。”

最終,根據這些研究人員的反饋意見,環境署企業解決方案主管已立即採取措施修補漏洞,並且正在進行對該漏洞的影響評估。

眾所周知,聯合國多年來一直試圖修補其眾多的信息技術系統,全球各地的很多情報機構都很可能對侵入聯合國系統感興趣。

在2019年7月發起的一項目的明確的網絡攻擊活動中,黑客組織入侵了聯合國在日內瓦和維也納辦事處的IT系統。在事件發生之後聯合國並沒有立即公開本次攻擊事件,甚至沒有向員工披露該事件的性質和受影響範圍。直到2020年,聯合國IT部門的高級官員才對外證實遭到了非常複雜的網絡攻擊,預估已經有400GB的數據被洩露。

END

轉載請超鏈接註明:頭條資訊 » 聯合國環境規劃署暴露10萬條員工記錄和超過4000個項目信息

免責聲明

:非本網註明原創的信息,皆為程序自動獲取互聯網,目的在於傳遞更多信息,並不代表本網贊同其觀點和對其真實性負責;如此頁面有侵犯到您的權益,請給站長發送郵件,並提供相關證明(版權證明、身份證正反面、侵權鏈接),站長將在收到郵件24小時內刪除。